�������: 121-135 ���鵽���������ѧ��������ѧ������ؼ�¼15085�� . ��ѯʱ��(0.503 ��)

���ϴ�ѧ2024��˶ʿ��ѧ����830���ݽṹ���Դ��

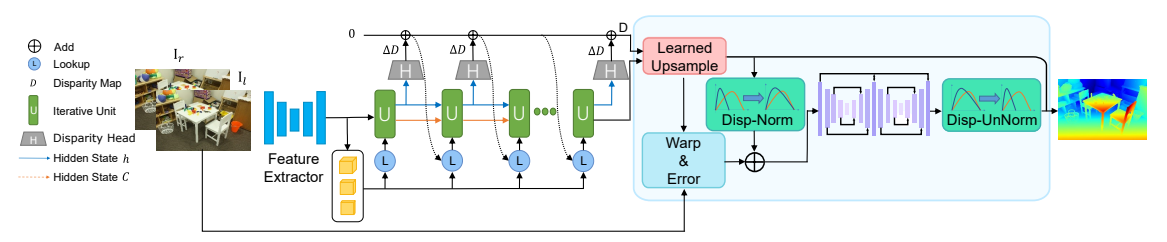

���ݴ�ѧ�������ѧ�뼼��ѧԺ��������ʦ�Ŷ���CVPR2023���ʻ����Ϸ����������ģ���ȫ����Ȩ����Middlebury Evaluation������һ��ͼ��

������ CVPR Middlebury Evaluation ������Ӿ� �㷨

2024/3/6

�����������ѧԺ����������ݹ���ѧԺ����ͦ����

�����������ѧԺ����������ݹ���ѧԺ ����ͦ ���� ������ ���������� �Ʒ��� �Ƽ���Ӧ��

2023/7/5

�����������ѧԺ����������ݹ���ѧԺФ�Ը�����

�����������ѧԺ����������ݹ���ѧԺ Ф�� ������ �����ھ� ʱ�����з��� �����Բ�ѯ ������

2023/7/5

�����������ѧԺ��������Դ����ѧԺ˶ʿ����ʦ������ڣ�ͼ��

�����������ѧԺ��������Դ����ѧԺ ˶ʿ����ʦ ���� ����ѧ ��ȫ��Ϣϵͳ��� ���簲ȫ����Ӧ��

2023/6/30

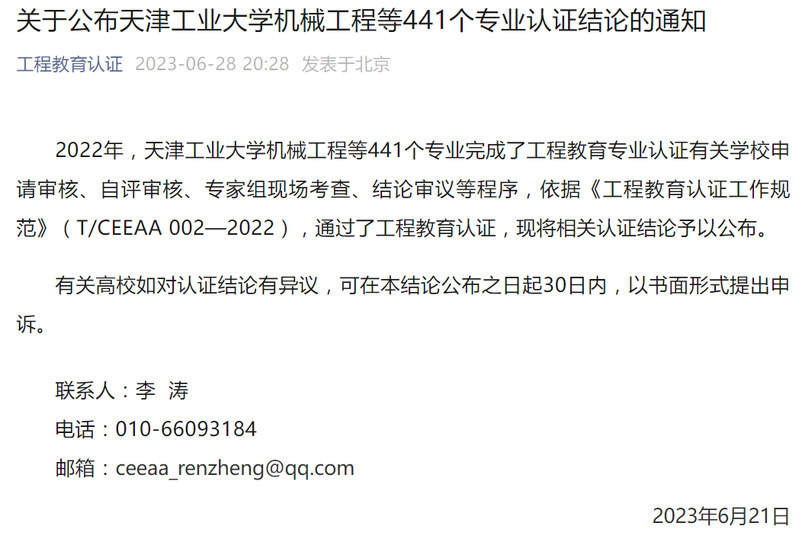

���տƼ���ѧ�����ѧԺ�������ѧ�뼼��רҵͨ���й����̽���רҵ��֤��ͼ��

���տƴ� �����ѧԺ �������ѧ�뼼�� ���̽��� רҵ��֤

2023/9/3

����ũҵ��ѧ�����ѧ����ѧԺ3��ɹ���2022��ȸߵ�ѧУ��ѧ�о�����ɹ�����ͼ��

����ɹ��� ���� ������л �������� �����ݼ��� ��������

2024/4/27

�ս���̵���������������Ч�ʺ���Դ���õ��ۺϱ���.�������������DZ����ս���̵��������ܴ������ŵȼ���ǰ��.���ǵ�ʱ���������ݵ�����,���һ�ֻ������Ⱦ��������ʯ�ս���������������۷���.����,���õ����ط����������ѡȡӰ���������ܵȼ��ļ�����;Ȼ��,���ö�����������Ϣ����ʵ�ּ�����ʱ���������ݵĽ�ά,���������Ⱦ���,�õ������ǩ;���,�Ծ���õ��ľ����ǩΪ����,�������ɭ���㷨�����������ܵ�...

������������������������ע�빥��(False data injection attack,FDIA)�������Ʋ���,���������һ�ֻ���ͼ�۵������Ż��㷨��������������.����,�����һ��ͼ�ĵ�Ч�任������Ȩֵ���䷨,ʵ�ֶ���ͼ�������������ͼ������˹�����һһ��Ӧ;���������������˵���ͨ���Լ���ͨͼ�Ŀ�ȥ������,������������������Ͷ���ͼ�������������ѡ������;�ڿ�������Ȩֵ�Ļ�����,������Ȩֵ��...

���ڿռ������ֽ�ı߽�����ܶȾ���

���� �ռ������ֽ� �߽���� ͶӰ�ӿռ� ��ά �ܶ�

2024/1/16

��Ϊ�������Ҫ��ɲ���,�߽����������������������ģʽʶ����������������Ҫ����,��BP(Border-peeling clustering)Ϊ���´����ı߽����������DZ�ڱ߽���Ϣ��ȷ���غ�������Ŀռ����,����˴عǼܴ����Բ�����˱߽���������.Ȼ��,���б߽��������Դ����б��������걸���б�ģʽ��һ��Ƕ������Լ����

��ʵ�����д��ںܶ�Ŀ�꺯���ļ���dz�����,����Ŀ�꺯�����Խ�ģ�ĸ����Ż�����.�����Ż������ڽ����������ʱҪô������,ҪôЧ�ʵ���.�������������Ľ����Ż������������ʵĿ�꺯����������,�����˴�ͳ�Ż������Ĺ��,�����ƶ��˰����Ż�����Ͳ��ɽ�ģ�Ż���������.�������������������Ż���Ч�����������������ô���ģ�͵�����.Ϊ���������������������Ż�������,�����һ�����ڼ�֦��ջ����(Stacked ...

�й��о����������а�-��

- ���ڼ���...

�й�ѧ���ڿ����а�-��

- ���ڼ���...

�����ѧ���л������а�-��

- ���ڼ���...

�й���ѧ���а�-��

- ���ڼ���...

�ˡ���-ƪ

- ���ڼ���...

�Ρ���-ƪ

- ���ڼ���...

��������-ƪ

- ���ڼ���...

�������� -ƪ

- ���ڼ���...

֪ʶҪ��-ƪ

- ���ڼ���...

���ʶ�̬-ƪ

- ���ڼ���...

��������-ƪ

- ���ڼ���...

ѧ��ָ��-ƪ

- ���ڼ���...

ѧ��վ��-ƪ

- ���ڼ���...